В книге Сэмюэля Грингарда «Интернет вещей: Будущее уже здесь» подробно рассказывается, из чего состоит интернет вещей, как он развивается, и как он меняет нашу повседневную жизнь. Apparat публикует отрывок из главы «Реальность и следствие подключённого мира», посвящённый рискам, связанным с распространением интернета вещей.

В книге Сэмюэля Грингарда «Интернет вещей: Будущее уже здесь» подробно рассказывается, из чего состоит интернет вещей, как он развивается, и как он меняет нашу повседневную жизнь. Apparat публикует отрывок из главы «Реальность и следствие подключённого мира», посвящённый рискам, связанным с распространением интернета вещей.

Опасения по поводу безопасности и конфиденциальности

За последнее десятилетие развитие технологий породило рост опасения по поводу безопасности и конфиденциальности. Утечки данных происходят каждый день, и постоянные потери личной информации приводят к сложным реальным последствиям, таким как рост случаев хищения персональных данных. Правительственные организации и частные компании все чаще подвергаются кибератакам и страдают от кражи данных. Например, исследование Unisys в 2013 г. показало, что 83% опрошенных американцев серьезно обеспокоены опасностью хищения персональных данных, а 82% волнует вопрос безопасности кредитных карт. Еще одно исследование, проведенное в 2013 г. Ассоциацией аудита и контроля информационных систем, показало, что 92% населения обеспокоены по поводу подключенных к интернету устройств, а 90% боятся, что их данные в Сети могут похитить.

Эти опасения небезосновательны. Когда создавался Интернет, никто не думал, что в первую очередь он должен быть безопасным, и сейчас специалисты по безопасности играют с кибержуликами и хакерами в кошки-мышки. После каждой новой угрозы и кражи данных специалисты прилагают все силы, чтобы заткнуть очередную брешь. Все это ведет к появлению разнообразных инструментов, подходов и методов, ни один из которых не способен решить задачу сам по себе.

Сегодня нужно использовать брандмауэр, средство обнаружения вредоносных программ, средство безопасности оконечного устройства, шифрование, системы управления паролями, средства топологии и мониторинга Сети и т.д.

Другая проблема заключается в том, что встроить систему безопасности в каждое устройство практически невозможно. Интернет вещей уже столкнулся с рядом серьезных нарушений безопасности, которые продемонстрировали все его слабые места. За последние пару лет хакеры взламывали подключенные к Интернету радионяни и как минимум в одном случае что-то говорили спящему ребенку. Хакеры находили путь к холодильникам и телевизорам, посылали спам и тайно управляли устройствами. В то же время исследователи взламывают автомобили и медицинские устройства, чтобы продемонстрировать их уязвимость. В первом случае возможна потеря управления автомобилем. Во втором — отказ дефибриллятора или инсулиновой помпы.

За следующие несколько лет производители и специалисты по безопасности должны решить, что делать с потенциальной уязвимостью Интернета вещей. Необходимо провести переоценку инструментов безопасности и научиться применять их по-другому, более умно. Это может потребовать применения брандмауэров, похожих на те, что сегодня используются для современных вычислительных устройств и компьютерных сетей. Это ограничит круг лиц, имеющих доступ к устройствам и данным. Но в таком случае подключенные технологии не смогут использоваться в определенных системах. Например, в Калифорнии в 2013 г. прекратили использовать радиочастотные метки в водительских правах из-за опасений, что это небезопасно.

Разработчики столкнулись с серьезной дилеммой. Создание функциональных интерфейсов и средств управления делает устройства удобнее, но также делает их мишенью для атак. Но при этом, если возможности управлять устройством у пользователя нет, он не сможет обнаружить неисправность до тех пор, пока проблема или взлом не проявятся сами, причинив немалый ущерб. Следовательно, разработчики и производители должны находить новые креативные способы обеспечения безопасности.

Неудивительно, что по мере того, как подключенных к сети и между собой систем, устройств и данных становится все больше, растут и риски, связанные с конфиденциальностью. В отчете администрации президента США, датированном маем 2014 г. («Большие данные: используя возможности, сохранять ценность»), говорится, что цифровой бизнес и большие данные ведут к серьезнейшим проблемам. По мере того как повышается разнообразие и скорость передачи информации (и при этом в процесс включаются новые источники данных — датчики, компьютеры, камеры и системы обработки), возникают определенные вопросы, в основном связанные с персонализацией, удалением идентификационной информации, повторным присвоением идентификационной информации, а также сохранением состояния данных, включая то, как они хранятся и фиксируются. «Вычислительные мощности сегодня позволяют найти пресловутую иголку в стоге сена, и это уже не только метафора», — говорится в отчете.

Хоть эти риски находятся где-то между теорией и практикой, они все чаще обсуждаются. Факт: несколько лет назад розничный гигант Target по на первый взгляд хаотическим покупкам одной старшеклассницы определил, что девица беременна. Магазин прислал школьнице спецпредложения одежды для будущих мам, что и выдало ее ничего не подозревающему отцу. Банки уже используют прогнозную аналитику, чтобы определить, что клиент собирается сменить финансовое учреждение. Развлекательные сервисы вроде Netflix используют специальные алгоритмы для того, чтобы предлагать фильмы, музыку и другие товары.

Но эти возможности блекнут по сравнению с той подробной информацией, которая будет собираться и анализироваться с полноценным развитием Интернета вещей. Те же системы мониторинга здоровья, которые побуждают человека делать физические упражнения и есть больше здоровой пищи, могут использоваться страховой компанией для повышения процентных ставок и исключения пациентов высокого риска. А работодатель сможет использовать сведения о геноме и здоровье человека (например, предрасположенность к заболеваниям сердечно-сосудистой системы, раку или инсульту), чтобы не вступать с ним в трудовые отношения или не повышать в должности.

По мере того как маяки, датчики, камеры и умные очки повсеместно распространяются, а собранные ими данные отправляются в подключенный мир, становится возможным узнать, где находится человек и что он делает в данный момент. Модели поведения и потребления — от еды до развлечений — могут стать достоянием общественности. Более того, с усовершенствованием вычислительных устройств и алгоритмов системы лучше предсказывают поведение. Технологическая разработка компании Target, определившая беременность молодой девушки, померкнет перед новыми аналитическими возможностями, с помощью которых можно будет определить, что человек собирается делать и когда он заболеет или умрет.

(сегодняшние разработки о дронах, которые спасают жизнь человека, займут узкий сегмент рынка и не смогут сравниться с индустриальным Интернетом вещей).

Компаниям, которые разрабатывают продукты и системы для Интернета вещей, необходимо четко понимать, когда использовать персональные данные можно, а когда персональные идентификаторы требуется снять. Хотя задача кажется совсем несложной, на самом деле это не так-то просто. Дело в том, что растущее количество цифровых данных все чаще позволяет установить, кем кто является, даже если отсутствуют данные первичной идентификации. Например, в устройстве может не использоваться статический IP-адрес, то есть персональные данные вроде бы в безопасности. Но если проанализировать информацию из журналов событий, данные о звонках и текстовых сообщениях, временны е метки башен сотовой связи, пунктов приема платежей и компьютеров, а также данные операций по кредитным картам, то установить личность человека проще простого.

С поступлением потоков данных с дронов и камер наблюдения, мониторов геолокации и носимых устройств умных транспортных средств и бытовой техники, датчиков и приложений для мобильных телефонов и планшетов, социальных медиа и журналов событий устройств, появляется угроза того, что общество превращается в «технологичных лягушек, сидящих в котле на медленном огне, которые вскоре превратятся в суп из собственных данных», — пишет Ребекка Херольд, внештатный преподаватель Норвичского университета в городе Де-Мойн штата Айова. К сожалению, добавляет она, законодатели обычно начинают решать проблемы только после их возникновения — и только тогда, когда «случилось что-то скверное».

Преступность и терроризм в подключенном мире

Сегодняшние СМИ пестрят заголовками о киберпреступлениях. Утечки данных, мошенничество, кибератаки, кибершпионаж — все это принимает угрожающие масштабы, затрагивая как интересы отдельных людей, так и безопасность целых государств. Хакеры и воры, взламывающие промышленные системы, создают целый ряд рисков и опасностей, включая возможность хищения данных и перехвата управления системами. Например, в июне 2010 г. сотрудники европейских служб безопасности обнаружили червя Stuxnet в технических средствах управления АЭС, нефтепроводной инфраструктурой и энергосетями.

Кто-то говорит о том, что изощренная вредоносная программа была разработана хорошо финансируемой частной организацией или правительственным учреждением для атаки на промышленную инфраструктуру Ирана, где этим вирусом якобы были заражены 30 000 компьютеров.

Сегодня уровень безопасности многих устройств чрезвычайно низок. Вопрос не в том, будет ли распространяться вредоносное ПО, а в том, какие меры примут производители для того, чтобы должным образом обезопасить системы. В подключенном мире риски возрастают многократно. И пока невозможно обеспечить стопроцентную защиту и предотвратить все преступления, ставки чрезвычайно высоки, причем угроза распространяется не только на подключенные стиральные машины и системы освещения.

Например, 3D-принтеры могут обойти требования правового регулирования и изготавливать огнестрельное и другое оружие. Такие устройства из пластика — даже если из них можно сделать лишь один выстрел — невидимы для металлоискателей и прочих охранных систем в аэропортах, на стадионах и в других общественных местах. На самом деле группа исследователей из Техаса уже сделала на 3D-принтере такое оружие и даже стреляла из него. Некоторые организации открыто заявляют, что намерены игнорировать законы, касающиеся 3D-оружия. При всем при этом нелегальное стрелковое оружие — это только начало. 3D-принтеры смогут производить в домашних условиях гранаты и ракетные установки, из которых легко сбить самолет гражданской авиации. Благодаря этой технологии может получить развитие изготовление контрафактной продукции и массовое производство поддельных лекарственных средств.

Другая опасность заключается в серийном производстве недорогих дронов. Сегодня беспилотный летательный аппарат можно приобрести за несколько тысяч долларов. В течение следующих нескольких лет спрос на них может резко возрасти. По оценкам Федерального управления гражданской авиации США, к 2020 г. по стране будут летать уже 10 000 гражданских дронов. Легальные способы применения беспилотников включают сельское хозяйство, добычу полезных ископаемых, наблюдение за окружающей средой, промышленную безопасность, прогнозирование погоды, доставку товаров и рекламную фотографию.

Но существует вероятность того, что их могут использовать для менее благородных целей — выслеживания знаменитостей и политических лидеров, кражи вещей, сбрасывания бомб и распространения бактерий вроде сибирской язвы, а также синтетических вирусов и иного биологического оружия. Есть неопределенности и в законодательстве. Например, активисты говорят, что правительство будет шпионить за агропромышленными фермами и сельскохозяйственными предприятиями, чтобы контролировать соблюдение законов об охране окружающей среды и гуманном обращении с животными.

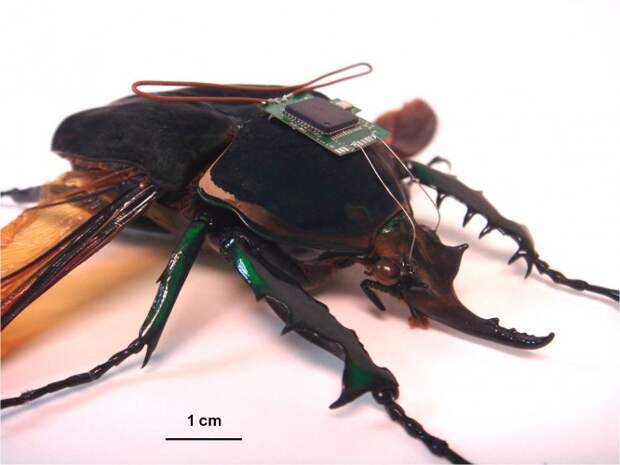

Точно так же тучи роботов-насекомых и почти невидимых наноботов смогут выполнять опасное строительство и работы по сносу сооружений, находить выживших после катастроф, принимать участие в картировании климата и погодных условий с высоким разрешением, опылять культурные растения и участ вовать в военных действиях. Гарвардские ученые занимаются разработкой так называемых робопчёл. Частные компании создают пауков, змей, стрекоз и бабочек, которые смогут летать, ползать, попадать в пещеры, расщелины и трещины, а также пробираться за линию обороны противника. Эти крошечные устройства будут оснащены самыми разнообразными датчиками, превосходящими органы чувств человека.

Но, как и в случае с беспилотниками, такие технологии несложно использовать для совершения преступлений, убийств, шпионажа и террористических актов. Марк Гудман, бывший офицер полиции, ныне руководитель Института преступлений будущего (исследовательского и информационного центра, изучающего вопросы безопасности и риска в отношении новых технологий), говорит, что многие современные инструменты просто «великолепны». Он верит, что они могут «внести большие изменения в наш мир. Но в руках террористов-смертников будущее выглядит не таким радужным… Мы постоянно недооцениваем способности преступников и террористов. Каждый раз, когда появляется новая технология, преступники уже тут как тут, чтобы ее опробовать».

Свежие комментарии